Kan dit niet in curl format aangeven, alleen de eigenschappen van het request object in de code.

Headers: er worden twee ingesteld, namelijk ‘accept’ en ‘User-Agent’.

accept: application/json

User-Agent: Other

Die laatste moet ingesteld zijn vanwege SSL protocol.

De JSON content is dit:

"{\"featuretypes\":[\"bak\",\"begroeidterreindeel\",\"bord\",\"gebouwinstallatie\",\"installatie\",\"kast\",\"kunstwerkdeel\",\"mast\",\"onbegroeidterreindeel\",\"ondersteunendwaterdeel\",\"ondersteunendwegdeel\",\"openbareruimtelabel\",\"overbruggingsdeel\",\"overigbouwwerk\",\"overigescheiding\",\"paal\",\"pand\",\"put\",\"scheiding\",\"sensor\",\"spoor\",\"straatmeubilair\",\"tunneldeel\",\"vegetatieobject\",\"waterdeel\",\"waterinrichtingselement\",\"wegdeel\",\"weginrichtingselement\"],\"format\":\"citygml\",\"geofilter\":\"POLYGON((190506.296 490296.209,190024.261 490103.373,190267.660 489561.676,190885.851 489917.264,190506.296 490296.209))\"}"

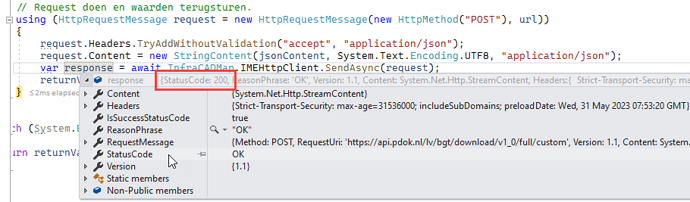

Het resultaat wat terug komt is dit:

Headers:

{StatusCode: 200, ReasonPhrase: 'OK', Version: 1.1, Content: System.Net.Http.StreamContent, Headers:

{

Strict-Transport-Security: max-age=31536000; includeSubDomains; preload

Date: Wed, 31 May 2023 07:53:20 GMT

Content-Length: 169

Content-Type: application/json

}}

Result:

{[OK, {"_links":{"status":{"href":"/lv/bgt/download/v1_0/full/custom/9f282837-2ef1-4aa5-599d-fe533dbec119/status"}},"downloadRequestId":"9f282837-2ef1-4aa5-599d-fe533dbec119"}]}